Wi - Fi je realitou. Snažím se pomoci některým z vás, kteří nechtějí platit za připojení na internet velké sumy. Přináším vám návod, jak ukrást Wi - Fi připojení s jedním z možných řešení Wi-Fi sítě a to v OS Windows. Tento návod platí jen při podobném řešení Wi - Fi sítě, tedy nešifrované a bez hesla za použití MAC filtru s ručně přidělenou IP adresou.

Wi - Fi :: Hacked,,,

:: :: :: Software

Budeme potřebovat programy: Ethereal

(v10), sMAC v1.1 (u profesionálů být nemusí) a software dodávaný k vaší kartě

(tedy software na připojování).

:: :: :: Ještě než začneme

Hned pro začátek, než se připojíme

si změníme MAC adresu, aby nebyla stejná jako je uvedena na kartě. Změníme ji

(například jen tři místa od konce). Pak otevřeme složku síťová připojení a

zapneme vlastnosti. V položkách najdeme :: Protokol sítě TCP/IP a zmačkneme na

button vlastnosti. Nyní jsme na kartě obecné, kde musíme zkontrolovat zda-li

máme zaškrtnutou možnost :: Získat IP adresu ze serveru DHCP

automaticky.Potvrdíme. Nyní bych ještě doporučoval změnit si nastavení jména

našeho počítače > klikneme na vlastnosti :: Tento

počítač v kontextovém menu. Tam změníme jméno počítače, pracovní skupiny a vše

co by nás mohlo nějakým způsobem zkompromitovat (prozradit). Budeme muset

restartovat počítač.

:: :: :: Rovnou na věc

Připojíme se na AP, v našem případě

spojení není šifrované. Jsme připojeni vidíme sílu signálu. Podíváme se na kartu

:: Podpora. Zde vidíme zda-li nám DHCP server přidělil IP adresu a zda-li máme

IP na :: Výchozí bránu. V našem případě :: Výchozí brána, chybí. Tento krok je

od poskytovatele Wi - Fi spojení krokem logickým proti hackerům a nežádoucím

přístupům. Nyní přichází na řadu program Ethereal. Pokud s tímto programem

pracujete poprvé, můžete počkat na další článek o tomto programu.

Zapneme Ethereal pak zapneme sniffer

pro naší Wi - Fi kartu. Program začne sniffovat a nyní začíná naše zdlouhavé

hledání. A co, že to vlastně hledáme? Když nám DHCP server přidělí IP a ne ::

Výchozí bránu je jasné, že i po dlouhých pokusech se nepřipojíme bez :: Výchozí

brány a pravděpodobně jde o to, že poskytovatel má zapnutý MAC filter (databáze

MAC adres bezdrátových karet, které se připojují na AP). Začíná naše hledání.

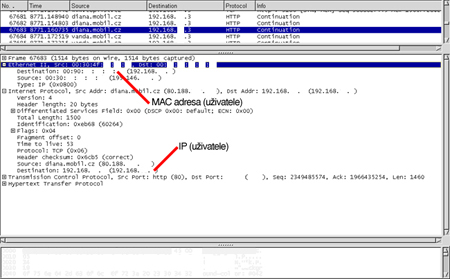

Zde jsem připravil screen z úspěšného sniffu. (Z důvodů anonymity byly

odstraněny některé údaje).

Na screenu vidíme označenou MAC

adresu a IP uživatele Wi-Fi, který bez problémů surfuje. Hezký pohled :). Z

dalších paketů vyčteme, kde je naše již zmíněná :: Výchozí bráná a port kterým

je k ní uživatel připojen (jedná se o IP adresu - obvykle končí na číslo 1 na

dané sféře IP tzn. např. máme-li uživatele na IP adrese 192.168.45.12 naše brána

nejspíše bude na adrese 192.168.45.1. Nebo poslední dvě čísla budou 1, to je

různé). My jsme z našeho snifu vyčetli číslo brány. Co nyní tedy máme? Máme MAC

adresu uživatele, IP adresu uživatele, výchozí bránu. Nyní však ještě chceme

zjistit odchozí DNS server. Tuto informaci jsme také nalezli ve sniffu. Nyní

máme dostačující informace pro předstírání jiné osoby.

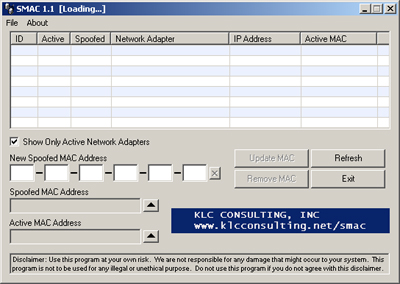

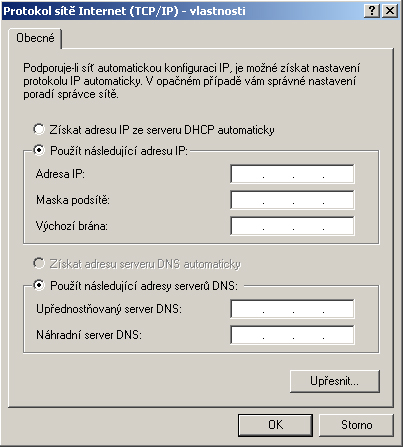

Přejdeme do nastavení protokolu

TCP/IP. Zaškrtneme ruční nastavení a nastavíme údaje, které jsme vyčetli ze

sniffu. Potvrdíme OK. Nyní musíme ještě prostřednictvím programu sMAC změnit MAC

adresu, kterou má daný uživatel, kterou jsme našli společně s IP adresou

uživatele. Na screenu začíná 00:30:4f, atd... Dáme up-date MAC adresy. Pozor, je

třeba aktualizovat Wi-Fi kartu (u pcmcia karty stačí vyndat a zandat). Nyní dáme

refresh v programu sMAC a přesvědčíme se zda-li je adresa aktivní a dobře

nastavena.

:: :: :: Nastavení Internet

Exploreru

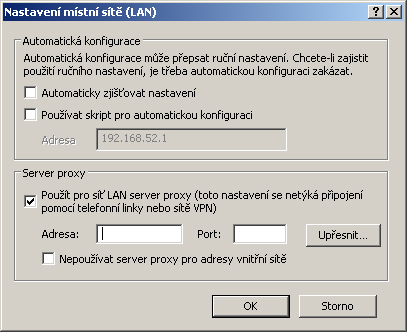

Protože jsme dospěli k situaci kdy

předstíráme daného uživatele, kterého jsme si vyhlídli ve sniffu je třeba ještě

nastavit IE v Windows. V nastavení IE najdeme Možnosti internetu. Přejdeme na

kartu možnosti, zaškrtneme nikdy nevytáčet připojení a klikneme na nastavení

místní sítě. Zaškrtneme jen proxy server, zadáme adresu :: Výchozí brány a

najitý port. Mnohokrát se mi stalo, že s absencí portu internet nešel. Což je

mnohdy logické. Nyní potvrdíme nastavení.

Dalším krokem je připojení na AP s

IP adresou, předstíranou MAC adresou. V našem případě po zapnutí IE vše bez

problémů funguje.

:: :: :: Nevýhody

Když se připojíte ve stejnou dobu

jako původní uživatel v logu pak poskytovatel uvidí duplikovanou MAC adresu a

začne se o vás blíže zajímat, protože se s normálním platícím zákazníkem

domluví. Navíc pokud jste připojen sám v menším městě nebo z místa ve městě kde

surfujete jen vy s pomocí Kismetu + GPS vás je schopný lokalizovat.

:: :: :: Řešení

Jestliže je vás připojeno více z

jednoho místa, jste z obliga (nezaručuji). Jste-li v autě, jste bez problémů -

odjedete. :). Moje asi nejoblíbenější činnost :). Duplikaci se můžete vyhnout

pomocí programu Ethereal kdy však musíte sledovat zda-li se váš originál náhodou

nezkouší připojovat. Kdyby došlo k duplikaci, odpojte se a ve sniffu najděte

jiného uživatele s jinou MAC. Je dobré jich mít tak 6 - 7. Nyní už hledáte jen

IP s MAC adresamy. Vše ostatní máte...

:: :: :: Jiné řešení

V případě, že neumíte v Etherealu a

nechce se vám hledat vše a máte nadání na sociální inženýrství, zavolejte

poskytovateli, že máte zájem o připojení k internetu a jestli by šlo aby vám to

na den pustil testovaně. Když ano, dá vám údaje k připojení. Tzn.: Výchozí

bránu, IP, DNS. Naopak od vás pravděpodobně bude chtít jméno, adresu, telefonní

číslo, MAC adresu. Doporučuji udat jiné informace a tel. číslo na mobil. MAC

adresu jinou než vaší původní. Večer mu pak napište výmluvu a ať smaže to co vám

vytvořil. Máte možnost stáhnout data zadarmo, ale hlavně,,, sniffnete si ostatní

uživatele tzn. jejich IP a MAC. To je teď jediné co potřebujete :).

:: :: :: Závěrem

Můj článek popisuje jen jednu z

možností jak jsou Wi-Fi sítě stavěné. Můžete narazit na heslování, šífrování a

jiné problémy. Navíc když jste v autě nemusíte chytit signál protože nemusí být

street access. Doufám, že jsem zde na nic nezapomněl. Přeji mnoho úspěšných

hacků.

:o)